Table des matières

Description générale

Introduction

Le Cahier-03 du cours NethServer-101 décrit: le parcours des paquets IP du serveur vers l'Internet, la création d'une machine virtuelle, l’installation/configuration d’un serveur Linux NethServer et la sauvegarde/restauration de ce dernier. Ce serveur servira de: pare-feu, passerelle pour l’Internet, hébergeur de sites Web, serveur de courriels, filtre anti-spam, etc (un véritable couteau suisse Linux).

Pour débuter ce cours, il nous faut installer un Serveur NethServer qui hébergera notre futur site Web.

Les exigences matérielles du Serveur NethServer sont modestes par rapport à d'autres distributions disponibles aujourd'hui. Toutefois, en raison de son rôle, il est important de sélectionner un ordinateur hôte approprié.

NethServer-7.6 fonctionne avec n'importe quel processeur déclaré compatible avec Centos 7.

La quantité de mémoire vive disponible est l'une des considérations les plus importantes pour les performances du serveur, car elle réduit la charge sur les disques. Si un compromis est nécessaire, la RAM supplémentaire sera généralement plus bénéfique qu'un processeur plus rapide.

Votre serveur requiert deux adaptateurs Éthernet (également appelés adaptateurs réseau ou cartes d'interface réseau).

But final de ce cahier

Pour débuter le Cours NethServer-101, on installe un Serveur NethServer virtuel de développement qui hébergera plus tard un site de test de notre futur site de Commerce en ligne.

À la fin de ce cahier, après avoir maîtrisé les bases du Serveur NethServer, vous pourrez répéter les mêmes opérations afin de préparer un serveur physique pour le Cahier-05: ADSL/VDSL, DNS dynamique & domaine FQDN.

Cours NethServer-101

Le Cours NethServer-101, se voulant une base solide pour la création d'un site de Commerce en ligne, comprend plusieurs cahiers:

- Cahier-01: → Les bases de Linux.

- Cahier-02: → Installation et configuration des logiciels prérequis sur le poste de travail.

- Cahier-03: → Création d'un Serveur NethServer virtuel.

- Cahier-04: → Serveur NethServer LOCAL & Let's Encrypt.

- Cahier-06: → Installation de WordPress.

- Cahier-07: → Installation de l'extension de sécurité Wordfence.

- Cahier-08: → WooCommerce, comptes chez Stripe et PayPal pour les paiements en ligne.

- Cahier-09: → Sauvegarde/restauration ou migration d'un site avec l'extension Duplicator.

- Cahier-10: → Serveur mandataire inversé.

- Cahier-11: → Sauvegarde/restauration avec BackupPC.

Cours NethServer-201

Le Cours NethServer-201 décrit l'installation et la configuration d'applications sur un serveur NethServer.

- Cahier-201-01: → Dolibarr.

- Cahier-201-02: → Odoo-12.

- Cahier-201-03: → MediaWiki.

- Cahier-201-04: → DokuWiki.

- Cahier-201-05: → Moodle.

- Cahier-201-06: → Proxmox.

- Cahier-201-07: → Flectra.

Logiciels

Tous les logiciels nécessaires sont du domaine public ou LIBRE sous licence GPL; ils ne coûtent pas un sou. Le seul achat nécessaire est l'obtention d'un nom de domaine au prix initial de $15 CAD et son renouvellement annuel d'environ $30 CAD.

But final

Après avoir suivi le Cours NethServer-101, vous posséderez un site de Commerce en ligne fiable et hautement sécuritaire. De plus, vous pourrez utiliser un clone de votre site, sur un Serveur NethServer virtuel roulant sur votre poste de travail, pour tester de nouvelles extensions et applications sans compromettre la sécurité ou l'intégrité de votre site en ligne.

Particularités de ce document

Notes au lecteur

* Les captures d'écrans ne sont que des références.

** Les informations écrites ont préséance sur celles retrouvées dans les captures d'écrans. Veillez vous référer aux différents tableaux lorsque ceux-ci sont présents.

*** Une capture d'écran avec une accentuation en magenta indique qu'il faut remplacer cette distinction par vos propres paramètres ou implique un choix laissé à votre appréciation.

Conventions

![]() Manipulation, truc ou ruse pour se tirer d'embarras.

Manipulation, truc ou ruse pour se tirer d'embarras.

![]() Une recommandation ou astuce.

Une recommandation ou astuce.

![]() Une note.

Une note.

![]() Une étape, note ou procédure à surveiller.

Une étape, note ou procédure à surveiller.

![]() Paragraphe non complété ou non vérifié.

Paragraphe non complété ou non vérifié.

![]() Danger pour la sécurité du système.

Danger pour la sécurité du système.

Toutes les commandes à la console ou à travers PuTTY sont précédées d'une invite qui est toujours présente.

[root@dorgee ~]# ping 10.10.10.75 -c1 PING 10.10.10.75 (10.10.10.75) 56(84) bytes of data. 64 bytes from 10.10.10.75: icmp_seq=1 ttl=64 time=1.63 ms --- 10.10.10.75 ping statistics --- 1 packets transmitted, 1 received, 0% packet loss, time 0ms rtt min/avg/max/mdev = 1.639/1.639/1.639/0.000 ms [root@dorgee ~]#

Commande à exécuter si ce n'est déjà fait.

Commande indiquée à titre d'information seulement.

À savoir

Lexique

eth0/eth1 vs enpXsX

Nous utiliserons la nomenclature eth0/eth1 pour le nom des cartes réseau au lieu de prendre celle utilisée par NethServer. La carte eth0 sera la carte pour le réseau LOCAL et eth1 celle du réseau externe ou connectée à l'Internet.

VirtualBox

Référence: http://fr.wikipedia.org/wiki/Oracle_VM_VirtualBox

Oracle VM VirtualBox (anciennement VirtualBox) est un logiciel LIBRE de virtualisation publié par Oracle.

En tant qu'Hôte, il est disponible sur les systèmes d'exploitation Linux (en 32 et 64 bits; en .deb , en .rpm et en source), Mac OS X, Solaris et Windows.

MV

Référence: http://fr.wikipedia.org/wiki/Machine_virtuelle_%28informatique%29

Le sens originel de machine virtuelle (ou Virtual Machine - VM en anglais) est la création de plusieurs environnements d'exécution sur un seul ordinateur dont chacun émule l'ordinateur Hôte. Ceci fournit à chaque utilisateur l'illusion de disposer d'un ordinateur complet alors que chaque machine virtuelle est isolée des autres.

HÔTE

Une machine Hôte est un PC qui roule un logiciel de virtualisation et qui contient un répertoire pour stocker les MV.

INVITÉ

Référence: http://fr.wikipedia.org/wiki/Machine_virtuelle.

Une machine virtuelle est l'illusion d'un appareil informatique créé par VirtualBox et qui simule la présence de ressources matérielles et logicielles telles que: la mémoire, le processeur, le disque dur, voire le système d'exploitation et les pilotes. Il permet d'exécuter des programmes dans les mêmes conditions que celles de la machine simulée.

CLAC

Clic sur le bouton droit de la souris.

RJ-45

Connecteur physique pour brancher un fil Éthernet.

À propos du Serveur NethServer

Référence: https://www.nethserver.org/

NethServer est un système d'exploitation pour les passionnés de Linux; simple, puissant, sécurisé et orienté vers la gestion de la communication et des réseaux. NethServer est utilisé par des milliers d'individus, entreprises et organisations dans le monde entier. Le Serveur NethServer fournit une alternative, LIBRE et simple à déployer, aux logiciels propriétaires coûteux et à l'écart de la compétition.

- NethServer repose sur la distribution CentOS-7 qui utilise le code source ouvert et publiquement disponible de la distribution Red Hat Enterprise Linux (RHEL).

- Extrêmement modulaire et riche en fonctionnalités: serveur de messagerie, serveur Web, logiciel de groupe, pare-feu, filtre Web, IPS/IDS, VPN, etc.

- 100% LIBRE: alimentée par des contributeurs et par la communauté.

- Une interface Web puissante, simple, rapide et disposant de modules pré-configurés pouvant être installés en un seul clic:

- Pare-feu (Shorewall, DPI, web filter, multi wan).

- Samba4 AD ou OpenLDAP (un seul identificateur pour tous les serveurs).

- Serveur de fichiers (samba, nfs).

- Web (httpd, mariadb, mysql, postgresql).

- VPN.

- Sauvegarde.

- VOIP PBX.

- Nextcloud.

- Serveur de messagerie et Webmail.

- etc…

Quincaillerie minimum recommandée pour un Serveur NethServer

Les informations ci-dessous sont celles que nous suggérons être le minimum recommandé.

- CPU: 64 bit (x86_64).

- Mémoire: 1 GB.

- Disque: 4 GB.

Les exigences matérielles du Serveur NethServer sont modestes par rapport à d'autres distributions disponibles aujourd'hui. Toutefois, en raison de son rôle, il est important de sélectionner un ordinateur hôte approprié.

![]() Nous recommandons d’utiliser au moins deux disques pour une configuration RAID-1. Le logiciel RAID assurera l’intégrité des données en cas d'une panne du disque.

Nous recommandons d’utiliser au moins deux disques pour une configuration RAID-1. Le logiciel RAID assurera l’intégrité des données en cas d'une panne du disque.

Manuels de référence

Manuel de l’utilisateur NethServer (anglais seulement): https://www.nethserver.org/documentation/.

Developer’s Guide (anglais seulement): http://docs.nethserver.org/projects/nethserver-devel/en/v7/.

Poste de travail

Avec le Cahier-02, nous avons installé et configuré, sur le poste de travail, les différents logiciels que nous utiliserons tout au long du Cours NethServer-101.

Avec le Cahier-02, nous avons installé et configuré, sur le poste de travail, les différents logiciels que nous utiliserons tout au long du Cours NethServer-101.

Serveur NethServer virtuel

À l'aide de VirtualBox, nous allons créer une machine virtuelle et y installer un Serveur NethServer de test/développement.

À l'aide de VirtualBox, nous allons créer une machine virtuelle et y installer un Serveur NethServer de test/développement.

VirtualBox

Manuel de l’utilisateur (français et anglais):https://www.virtualbox.org/wiki/Documentation.

Connexion Internet

Adresses IP

Adresses IP des différentes connexions.

La carte physique avec le connecteur RJ-45 du poste de travail est branchée directement à un port LAN du modem.

![]() Dans tout ce document, remplacez les adresses IP du poste de travail 192.168.1.81 par celle de votre poste de travail. De plus, remplacez celle de la passerelle 192.168.1.1 par celle offerte par votre FAI (Fournisseur d'Accès Internet).

Dans tout ce document, remplacez les adresses IP du poste de travail 192.168.1.81 par celle de votre poste de travail. De plus, remplacez celle de la passerelle 192.168.1.1 par celle offerte par votre FAI (Fournisseur d'Accès Internet).

Configuration finale désirée

Adresses IP statiques

Pour pouvoir accéder au serveur invité NethServer par son réseau Externe, il faut que l'adresse de la carte eth1 du serveur soit sur le même segment IP que celui du poste de travail. Pour nous, cette adresse sera 192.168.1.75. Cette adresse permettra d'accéder au site Web du Serveur NethServer comme si nous provenions de l'Internet.

Pour pouvoir accéder au serveur invité NethServer par son réseau LOCAL, il faut que l'adresse IP donnée à la carte RJ-45 du poste de travail soit sur le réseau LOCAL de l'invité. Pour nous, cette adresse sera 10.10.10.81 et pour la carte eth0 du serveur, elle sera 10.10.10.75.

![]() Il faut donc que la carte RJ-45 du poste de travail ait deux adresses IP: une pour accéder au réseau Externe du serveur invité et une autre pour accéder au réseau LOCAL du serveur invité. Nous ajusterons ces deux adresses à la prochaine section.

Il faut donc que la carte RJ-45 du poste de travail ait deux adresses IP: une pour accéder au réseau Externe du serveur invité et une autre pour accéder au réseau LOCAL du serveur invité. Nous ajusterons ces deux adresses à la prochaine section.

VirtualBox Carte-1

Cette carte, gérée par VirtualBox, sert à connecter la Carte RJ-45 du poste de travail au réseau LOCAL de l'invité NethServer.

Carte eth0

La carte eth0 possède une adresse IP statique, c.-à-d. 10.10.10.75, qui lui est attribuée lors de l'installation du serveur.

- Cette carte se nomme enpXsX (enp0s3) pour le serveur invité NethServer, mais nous l'appellerons eth0.

- Elle est le point d'entrée/sortie du réseau LOCAL du serveur invité NethServer.

VirtualBox Carte-2

Cette carte, gérée par VirtualBox, sert à connecter la Carte RJ-45 du poste de travailau réseau Externe de l'invité NethServer.

Carte eth1

La carte eth1 possède une adresse IP statique, c.-à-d. 192.168.1.75 qui lui est attribuée lors de l'installation du serveur NethServer.

- Cette carte se nomme enpXsY (enp0s8) pour le serveur NethServer, mais nous l'appellerons eth1.

- Elle est le point d'entrée/sortie du réseau Externe du serveur NethServer.

Poste de travail

Fichier hosts

Le FQDN de notre futur Serveur NethServer sera micronator-dev.org. Vu que nous n'avons pas de serveur DNS sur notre réseau, il nous faut une façon quelconque pour pouvoir spécifier le nom de notre domaine afin que le navigateur puisse identifier son adresse IP sans devoir interroger un serveur DNS. C'est ici que le fichier hosts du poste de travail entre en jeu.

La communication dans l'Internet se fait toujours par adresses IP et non pas avec les noms de domaines qui sont utilisés par les humains qui ont plus de facilité à retenir un nom qu'un numéro.

Lorsque vous voulez vous rendre chez google.com, le navigateur ne connaît pas l'adresse IP de google.com. Il commence par regarder dans le fichier hosts du poste de travail si ce fichier contient une référence à google.com.

Si oui, il utilise l'adresse IP contenu dans le fichier hosts.

Si le fichier hosts du poste de travail n'a pas de référence pour le nom du domaine recherché, le navigateur va demander à son serveur DNS s'il connaît google.com. Si son serveur DNS ne connaît pas le domaine en question, il demande à son serveur DNS supérieur s'il connaît le domaine. Si le DNS supérieur n'a pas de référence pour le domaine, à son tour, il demande à son serveur DNS supérieur et ainsi de suite jusqu'au DNS tout en haut de l'échelle hiérarchique .com qui lui, avec ses confrères .org, .net, etc… connaissent tous les noms des domaines de l'Internet.

Une fois l'adresse IP trouvée, elle redescend l'échelle hiérarchique jusqu'à votre navigateur qui utilisera alors l'adresse IP reçue pour communiquer avec google.com.

Le point à remarquer est que le navigateur cherche en premier lieu dans le fichier host du poste de travail. Pour tromper le navigateur, il suffit alors d'y entrer une référence pour notre domaine micronator-dev.org.

Pour un système Windows, le chemin du fichier hosts est: C:\Windows\System32\drivers\etc\hosts. Pour un système Linux, le chemin est: /etc/hosts.

Pour un système Windows, le fichier hosts est en Lecture seule.

En ayant les droits d'administrateur Windows, on enlève le droit de Lecture seule sur le fichier hosts du poste de travail et on l'édite avec Notepad++.

Lorsqu'on veut sauvegarde le fichier, Notepad++ nous demande si on veut le relancer en mode Administrateur.

Oui.

Oui encore au prochain écran qui demande l'autorisation d'apporter des modifications à cet ordinateur.

![]() On est alors retourné à l'écran d'édition et on sauvegarde encore une fois, car la première sauvegarde n'a pas eu lieu, elle a été transformée en demande de changement de mode.

On est alors retourné à l'écran d'édition et on sauvegarde encore une fois, car la première sauvegarde n'a pas eu lieu, elle a été transformée en demande de changement de mode.

![]() On ferme Notepad++ et on remet le fichier hosts en Lecture seule.

On ferme Notepad++ et on remet le fichier hosts en Lecture seule.

À l'avenir, lorsqu'on demandera à notre navigateur de se rendre à https://www.micronator-dev.org:980, il cherchera dans le fichier hosts une correspondance avec www.micronator-dev.org et trouvera www.micronator-dev.org//, il prendra alors l'adresse 10.10.10.75 qui y est associée et se connectera à la page de l'interface Web de notre Serveur NethServer.

==== Particularités de la carte RJ-45 ====

![]() L'adresse MAC de cette carte est différente de l'adresse MAC de la Carte-0, Carte-1, eth0 ou eth1.

L'adresse MAC de cette carte est différente de l'adresse MAC de la Carte-0, Carte-1, eth0 ou eth1.

![]() La carte réseau RJ-45 doit être activée et reliée à un dispositif quelconque pour que le poste de travail puisse l'identifier. Pour nous, cette carte est branchée à un port du modem ADSL/VDSL.

La carte réseau RJ-45 doit être activée et reliée à un dispositif quelconque pour que le poste de travail puisse l'identifier. Pour nous, cette carte est branchée à un port du modem ADSL/VDSL.

Si le connecteur RJ-45 n'est pas branché à un dispositif quelconque et qu'on examine cette carte dans l'utilitaire Centre Réseau et partage de Windows, on verra qu'il indique Câble réseau non connecté même si elle est pourtant reliée, à travers la Carte-1, au réseau LOCAL et à travers la Carte-2, au réseau Externe du serveur invité NethServer.

De plus, si VirtualBox ne trouve pas cette carte, le serveur invité NethServer pourrait refuser de démarrer.

Plus haut, nous avons débuté une arnaque en faisant croire au navigateur Web du poste de travail que c'est son serveur DNS qui lui donnera l'adresse l'IP de notre Serveur NethServer LOCAL alors qu'en réalité c'est le fichier C:\Windows\System32\drivers\etc\hosts du poste de travail qui répondra à sa requête.

![]() Le but principal de notre configuration non standard de la carte réseau du poste de travail est de continuer l'arnaque précédente en lui faisant croire qu'il possède deux cartes réseau RJ-45.

==== Première adresse IP ====

Nous commençons par donner l'adresse 192.168.1.81 à la carte RJ-45 du poste de travail.

Le but principal de notre configuration non standard de la carte réseau du poste de travail est de continuer l'arnaque précédente en lui faisant croire qu'il possède deux cartes réseau RJ-45.

==== Première adresse IP ====

Nous commençons par donner l'adresse 192.168.1.81 à la carte RJ-45 du poste de travail.

- Clac (clic droit) sur l'icône réseau dans la zone de notification → Ouvrir le Centre Réseau et partage.

- Modifier les paramètres de la carte.

- Clac sur la carte Éthernet → Propriétés.

- Onglet Gestion de réseau → Protocole Internet version 4 (TCP/IPv4) → Propriétés.

Utiliser l'adresse IP suivante:

On entre les informations telles que ci contre.

![]() Utiliser une passerelle par défaut sur un autre segment IP que l'adresse principale n'est pas tout à fait standard.

Utiliser une passerelle par défaut sur un autre segment IP que l'adresse principale n'est pas tout à fait standard.

Utiliser l'adresse de serveur DNS suivante:

- Pour le serveur DNS préféré, nous utiliserons l'adresse IP (10.10.10.75) du serveur invité NethServer sur son réseau LOCAL afin de pouvoir utiliser le nom FQDN du Serveur NethServer virtuel même si celui-ci ne possède pas de véritable nom de domaine.

- En effet, plus tard, lorsque le navigateur Web lancera une requête DNS pour l'adresse IP de l'URL https://www.micronator-dev.org:

- Windows cherchera d'abord dans son fichier hosts s'il existe une correspondance pour cette URL. Il trouvera l'adresse IP du Serveur NethServer entrée précédemment et il la transmettra au navigateur Web.

- Si l'URL en question n'existe pas dans le fichier hosts du poste de travail, la requête sera transmise au serveur DNS préféré 10.10.10.75, le Serveur NethServer virtuel. Si notre serveur virtuel ne connaît pas cette URL, il transmet la requête à son propre serveur DNS qui lui, la transmet à son propre serveur DNS, etc… jusqu'à ce que l'adresse IP soit enfin trouvée et retournée au navigateur Web.

- Lorsque le serveur invité sera éteint, la carte RJ-45 ne trouvant pas le serveur DNS préféré, demandera alors au serveur DNS auxiliaire (192.168.1.1 - le modem ADSL/VDSL) de remplir les requêtes DNS.

Cliquer Avancé…

Deuxième adresse IP

Nous donnons la deuxième adresse 10.10.10.81 à la carte RJ-45 du poste de travail.

Passerelle

- Nos deux adresses IP et nos deux passerelles son présentes.

- Fermer toutes les fenêtre.

Création de la machine virtuelle NethServer

Marche à suivre

- Vérification du BIOS du poste de travail.

- Téléchargement de l'ISO du fichier d'installation du Serveur NethServer et vérification de la somme de contrôle.

- Création, installation et configuration de la machine virtuelle pour le Serveur NethServer.

BIOS

Référence: https://download.virtualbox.org/virtualbox/UserManual_fr_FR.pdf.

Référence: Oracle VM VirtualBox 6.0 Administration Guide → https://docs.oracle.com/cd/E97728_01/F12469/F12469.pdf.

Depuis 2006, les processeurs Intel et AMD supportent ce qu’on appelle la “virtualisation matérielle”. La virtualisation matérielle signifie que ces processeurs peuvent aider VirtualBox à intercepter des opérations potentiellement dangereuses que pourrait essayer d'exécuter le système d’exploitation invité. La virtualisation matérielle facilite la présentation du matériel virtuel à une machine virtuelle.

Ces fonctionnalités du matériel diffèrent entre les CPU Intel et AMD. Intel a appelé sa techno VT-x; AMD a nommé la leur AMD-V. Le support d’Intel et d’AMD de la virtualisation est très différent dans le détail, mais pas si différent dans le principe.

Les processeurs modernes incluent des fonctionnalités de virtualisation matérielle qui aident à accélérer VirtualBox. Intel VT-x n'est pas toujours activé par défaut. Si tel est le cas, un message tel que L'accélération matérielle VT-x/AMD-V n'est pas disponible sur votre système ou Cet hôte prend en charge Intel VT-x mais Intel VT-x est désactivé.

L'activation est nécessaire pour Intel VT-x. Le matériel Intel VT-x peut être activé via le BIOS ou UEFI et il est régulièrement désactivé sur les nouveaux ordinateurs.

AMD-V est toujours activé si vous utilisez un processeur AMD qui le prend en charge, il n'y a donc aucun BIOS ou UEFI à modifier.

Activation

http://www.informatiweb.net/tutoriels/informatique/9-bios/89--activer-la-virtualisation-intel-vt-x-amd-v.html.

http://www.pumbaa.ch/blog/tutoriaux/?d=2016/03/09/16/30/00-activer-vt-xamd-v-pour-installer-un-os-64-bits-dans-une-vm.

https://www.qnap.com/fr-fr/qa/con_show.php?op=showone&cid=258.

http://f4b1.com/comment-activer-la-virtualisation-vt-x-amd-v-dans-le-bios.

Téléchargement de l'ISO de NethServer

Choix de l'ISO

Pour obtenir l'ISO de NethServer-7.6.1810, se rendre sur le site: https://sourceforge.net/projects/nethserver/files/.

Dans un répertoire de la station de travail, on télécharge les deux fichiers:

Dans un répertoire de la station de travail, on télécharge les deux fichiers:

nethserver-7.6.1810-x86_64.iso

nethserver-7.6.1810-x86_64.iso.sha1.

Vérification de la somme de contrôle de l'ISO NethServer

![]() Il est préférable de vérifier la somme de contrôle du fichier avant de l’utiliser.

Il est préférable de vérifier la somme de contrôle du fichier avant de l’utiliser.

DigestIT-2004

Si DigestIT-2004 n'est pas installé, on peut le télécharger et l'installer pour calculer la somme de contrôle. Voir le Cahier-02.

Calcul de la somme de contrôle

Contenu du fichier sha1: nethserver-7.6.1810-x86_64.iso.sha1 → 2195049bebfda53e264faffe23e5b8c72fc39f5b nethserver-7.6.1810-x86_64.iso

- Pour calculer la somme de contrôle:

- Clac sur le fichier ISO.

DigestIT 2004 → Calculate SHA-1 Hash.

- (Peut prendre un certain temps).

- Les sommes de contrôle correspondent.

Paramètres de la machine virtuelle NethServer

Nous allons créer une machine virtuelle que nous nommerons NethServer-7.6-25GB dans VirtualBox.

- Nom du serveur virtuel: tchana.

- Le nom complet FQDN du serveur sera: tchana.micronator-dev.org.

- Mémoire: 4096 MB. Si nous avons seulement 4096 MB de mémoire totale et que nous allouons plus de 1998 MB, VirtualBox affichera un Avertissement.

- Disque: 25 Go(8 Go serait amplement suffisant).

- IP (réseau LOCAL): 10.10.10.75/24.

- IP (réseau Externe): 192.168.1.75/24.

Création

- On est retourné à l’écran principal de VirtualBox et on voit notre nouvelle machine virtuelle.

- On la sélectionne → Configuration.

Configuration

- Général → onglet Avancé → Presse-papier partagé: Bidirectionnel → Glisser-Déposer: Bidirectionnel.

- L'activation de ces deux paramètres n'est pas obligatoire et ils peuvent être laissés à leur valeur par défaut.

Système → onglet Processeur → on peut choisir le nombre de processeurs à allouer à cette machine virtuelle.

Lecteur CD/DVD

- Le fichier ISO de NethServer-7.6 est maintenant attaché au CD/DVD de la machine virtuelle.

- Lorsque la MV amorcera, elle lancera l’installation de NethServer-7.6/64.

eth0 – réseau LOCAL

- Réseau → onglet Interface 1.

- Mode d’accès réseau: Accès par pont.

- Cliquer Avancé pour afficher plus de choix.

- Type d'interface: choisir la carte physique, celle reliée au connecteur RJ-45.

![]() On note l’adresse MAC de la carte réseau, elle servira plus tard pour identifier la carte eth0 du Serveur NethServer virtuel lors de sa configuration.

On note l’adresse MAC de la carte réseau, elle servira plus tard pour identifier la carte eth0 du Serveur NethServer virtuel lors de sa configuration.

![]() L'adresse MAC qui est affichée ici est différente de l'adresse MAC de la carte RJ-45 et est créée par VirtualBox.

L'adresse MAC qui est affichée ici est différente de l'adresse MAC de la carte RJ-45 et est créée par VirtualBox.

![]() La carte réseau RJ-45 doit être activée et relié à un dispositif quelconque pour que le Serveur NethServer invité puisse l'identifier. Si tel n'est pas le cas, VirtualBox ne trouvera pas cette carte.

La carte réseau RJ-45 doit être activée et relié à un dispositif quelconque pour que le Serveur NethServer invité puisse l'identifier. Si tel n'est pas le cas, VirtualBox ne trouvera pas cette carte.

eth1 – réseau externe

- Réseau → onglet Interface 2.

- On coche Activer la carte réseau.

- Mode d’accès réseau: Accès par pont.

- Cliquer Avancé pour afficher plus de choix.

![]() On note l’adresse MAC de la carte réseau, elle servira plus tard pour identifier la carte eth1 du Serveur NethServer virtuel lors de sa configuration.

On note l’adresse MAC de la carte réseau, elle servira plus tard pour identifier la carte eth1 du Serveur NethServer virtuel lors de sa configuration.

![]() L'adresse MAC qui est affichée ici est différente de l'adresse MAC de la carte RJ-45 et est créée par VirtualBox.

L'adresse MAC qui est affichée ici est différente de l'adresse MAC de la carte RJ-45 et est créée par VirtualBox.

Interface utilisateur

Installation

Fichier ISO

Le fichier ISO de NethServer-7.6 est attaché au lecteur CD/DVD de la machine virtuelle, voir la section Lecteur CD/DVD

Installation

- À l'écran VirtualBox, on sélectionne la nouvelle machine virtuelle.

- Puis, on clique l’icône Démarrer.

![]() On peut aussi faire un double clic sur le nom de la machine virtuelle.

On peut aussi faire un double clic sur le nom de la machine virtuelle.

![]() Tous les disques de cette machine virtuelle seront effacés.

Tous les disques de cette machine virtuelle seront effacés.

- À l'invite, faire [RETOUR].

- L'installation débute.

Date et heure

![]() Une fois le Serveur NethServer installé, nous aurons plus de choix pour le fuseau horaire. Voir le paragraphe Date and Time.

Une fois le Serveur NethServer installé, nous aurons plus de choix pour le fuseau horaire. Voir le paragraphe Date and Time.

- DATE & TIME.

- On choisit notre fuseau horaire.

→ Done.

Clavier

- KEYBOARD.

- On sélectionne English (US).

→ Done.

Réseau et nom d'hôte

FQDN de notre serveur NethServer

À l'invite, on voit le nom de notre serveur, celui qu'on lui a donné lors de l'installation.

Connexion à l'interface Web

NethServer peut être configuré à l'aide de l'interface Web du gestionnaire du serveur.

À partir d'un autre ordinateur ou d'une tablette, vous avez besoin d'un navigateur Web tel que Mozilla Firefox, Google Chrome ou Safari pour accéder à l'interface Web à l'aide de l'adresse https://abcd:980 où abcd est l'adresse IP configurée lors de l'installation du serveur et 980 est le port utilisé par l'interface Web.

Pour l'instant, on se connecte à l'interface WEB par l'IP du réseau LOCAL: https://10.10.10.75:980.

- On ajoute une exception de sécurité.

→ Confirmer l'exception de sécurité.

Configuration initiale

- Nom d'utilisateur par défaut: root.

- Nous avons déjà choisi un mot de passe à la section FQDN de notre serveur NethServer.

- Si nous n'avons pas choisi un mot de passe, par défaut il est défini à: Nethesis,1234. Attention, ne pas oublier la “virgule”.

Si le mot de passe de root n'est pas robuste, modifiez-le dès que possible en choisissant un mot de passe composé d’une séquence aléatoire de lettres, de chiffres et de symboles. Voir Changement du mot de passe de root.

Restore configuration

On pourrait récupérer la configuration depuis une sauvegarde précédente. → Next.

Set host name

Le FQDN de notre serveur a été entré au paragraphe FQDN de notre serveur NethServer au paragraphe FQDN de notre serveur NethServer. On peut le modifier ici. → Next.

Date and time

On choisit le fuseau horaire. Ici, nous avons beaucoup plus de choix que lors de l'installation du serveur. → Next.

SSH

![]() On change le port SSH de 22 à 2222 pour dérouter, un peu plus, les intrusions malveillantes. → Next.

On change le port SSH de 22 à 2222 pour dérouter, un peu plus, les intrusions malveillantes. → Next.

Smarthost

Envoyer les courriels en utilisant un smarthost 2).

![]() Le serveur tentera d'envoyer les courriels directement à la destination (recommandé dans la plupart des cas). En choisissant plutôt d'envoyer par un smarthost, il essaiera de les transmettre via le serveur SMTP du FAI(recommandé en cas de connexion peu fiable ou d'ADSL résidentiel, IP dynamique, etc.). → Next.

Le serveur tentera d'envoyer les courriels directement à la destination (recommandé dans la plupart des cas). En choisissant plutôt d'envoyer par un smarthost, il essaiera de les transmettre via le serveur SMTP du FAI(recommandé en cas de connexion peu fiable ou d'ADSL résidentiel, IP dynamique, etc.). → Next.

Usage statistics

Ces statistique sont utilisées seulement pour connaître le nombre total de Serveurs NethServer installés. → Next

Review changes

On vérifie tout. → Apply.

Instantané d'une machine virtuelle

Introduction

Référence: http://www.commentcamarche.net/faq/20874-virtualbox-les-instantanes

Grâce aux instantanés VirtualBox, vous pouvez enregistrer l'état particulier d'une machine virtuelle à un moment donné pour pouvoir l'utiliser plus tard. Ainsi, après avoir pris un instantané, vous pourrez à n'importe quel moment revenir à cet état, même si la machine virtuelle a été complètement changée ou endommagée.

Les instantanés sont particulièrement utiles pour disposer d'un système toujours propre et s'assurer que la machine virtuelle est dépourvue de bogues causés par l'installation de logiciels, virus ou autres.

Créer un instantané

Si votre machine virtuelle est en marche: Menu utilisateur → Machine → Prendre un instantané…

Si votre machine virtuelle est arrêtée: sélectionnez votre machine virtuelle dans le panneau de gauche puis cliquer Snapshots à droite et enfin: clac sur État actuel → Take… ou la combinaison [CTL] + [Majuscule] + [S]. Saisissez un nom descriptif, par exemple: “Installation_fraiche_AAAA-MM-JJ_hhhmm” (pas d'accents dans le nom), puis une description tout aussi descriptive “NethServer-7.6_64 / mot de passe = toto / 10.10.10.75”.

![]() La création de l'instantané peut prendre un certain temps si la machine virtuelle est active sinon, ne prend qu'une seconde.

La création de l'instantané peut prendre un certain temps si la machine virtuelle est active sinon, ne prend qu'une seconde.

Hiérarchie des instantanés

Vos instantané apparaissent dans la liste des instantanés. L'État actuel de votre machine virtuelle est dérivé de l'instantané précédemment créé.

Si, à ce moment-là, vous prenez un instantané n°2 puis un autre n°3, chacun d'entre eux sera un instantané dérivé de l'instantané précédent. L'état actuel peut dériver de l'instantané n°3 qui lui-même dérive du n°2 qui lui-même dérive du premier.

Vous pouvez ainsi créer autant d'instantanés que vous voulez pour créer autant d'états que vous le souhaitez.

![]() Attention! Si la machine virtuelle roule, les instantanés utilisent beaucoup d'espace disque, car l'instantané contiendra aussi le contenu de la mémoire de la machine virtuelle.

Attention! Si la machine virtuelle roule, les instantanés utilisent beaucoup d'espace disque, car l'instantané contiendra aussi le contenu de la mémoire de la machine virtuelle.

Utilisation des instantanés

Mise en garde

Lorsque vous faites un retour sur instantané c'est tout le disque dur (i.e. le fichier du disque) de la machine virtuelle qui est restauré. Autrement dit, si vous aviez créé des documents sur ce disque (pour une machine virtuelle Windows si vous avez enregistré vos documents sur le Bureau ou dans “Mes Documents”), vous ne les retrouverez plus!

![]() Pensez donc à enregistrer vos documents ailleurs que sur la machine virtuelle avant de faire un retour sur instantané!

Pensez donc à enregistrer vos documents ailleurs que sur la machine virtuelle avant de faire un retour sur instantané!

Restaurer instantané

Vous permet de rétablir le système tel qu'il était lors de la saisie de l'instantané. Attention à la mise en garde du paragraphe précédent.

Supprimer instantané

Vous permet de supprimer l'instantané que vous avez sélectionné.

Vous ne pourrez plus revenir à l'ancien état sauvegardé par cet instantané, mais la machine virtuelle actuelle conserve son état actuel.

Utile si vous avez trop abusé des instantanés et que vous manquez d'espace libre sur votre disque dur, supprimez ainsi les instantanés qui vous serviront probablement le moins.

Création d'un instantané du Serveur NethServer

Maintenant que notre Serveur NethServer est installé et fonctionnel, il serait dommage de faire une manipulation quelconque et de ruiner tout le travail qu'on a fait à date.

![]() Si nous prenons un Instantané d'une MV qui roule, l'Instantané comprendra aussi le contenu de la mémoire ce qui augmentera sa taille. Pour cette raison, nous allons arrêter notre serveur avant de procéder.

Si nous prenons un Instantané d'une MV qui roule, l'Instantané comprendra aussi le contenu de la mémoire ce qui augmentera sa taille. Pour cette raison, nous allons arrêter notre serveur avant de procéder.

À la console du serveur, on lance la commande ci-dessous pour arrêter notre Serveur NethServer.

[root@tchana ~]# shutdown -h now

- Dans le panneau de gauche, on sélectionne notre machine.

- Dans le panneau de droite, on sélectionne État actuel modifié → Prendre.

![]() Si la machine virtuelle est arrêtée, peu importe sa taille, un Instantané ne prend qu'une seconde à être créé.

Si la machine virtuelle est arrêtée, peu importe sa taille, un Instantané ne prend qu'une seconde à être créé.

Redémarrage

On sélectionne État actuel → Démarrer et on peut relancer la machine virtuelle.

![]() On peut aussi double-cliquer la machine virtuelle dans le panneau de gauche.

On peut aussi double-cliquer la machine virtuelle dans le panneau de gauche.

Restauration

![]() On peut restaurer tout Instantané d'une MV.

On peut restaurer tout Instantané d'une MV.

Si l'Instantané n'a pas été modifié, on peut restaurer avec un clac et Restore.

Mais cette fois, on nous demandera si on veut créer un Instantané de l'État actuel.

☑ Créer un instantanné…

- Restaurer.

Un Instantané de l'ancien État actuel sera effectué et un nouvel État actuel de la machine source sera créé.

Configuration

Réseau

Rôles et zones

Chaque interface réseau a un rôle qui correspond à une zone du pare-feu. Le pare-feu comporte les zones intégrées suivantes, classées de la plus prépondérante à la moins privilégiée:

VERT: → réseau LOCAL, cette zone est considérée comme fiable. Les hôtes de ce réseau peuvent accéder à n’importe quelle autre zone. Les hôtes connectés via VPN peuvent être considérés en zone verte.

BLEU: → réseau invité. Les hôtes de ce réseau peuvent accéder aux zones orange et rouge, mais pas à la zone verte.

ORANGE: → réseau DMZ. Les hôtes de ce réseau peuvent accéder à la zone rouge, mais pas aux zones verte et bleue.

ROUGE: → réseau externe/Internet. Les hôtes de ce réseau peuvent uniquement accéder à cette zone.

Il existe également une zone de pare-feu spéciale qui représente le pare-feu lui-même. Le pare-feu peut accéder à n’importe quelle zone.

Chaque interface réseau, avec un rôle configuré, est une zone du pare-feu. Les rôles sont “mappés” aux zones Shorewall comme suit:

vert → loc

rouge → net

bleu → bleu

orange → orang (dans Shorewall, un nom de zone ne peut dépasser 5 caractères)

pare-feu → FW

![]() Les noms personnalisés de zones sont directement “mappés” sur Shorewall en respectant la limite de 5 caractères.

Les noms personnalisés de zones sont directement “mappés” sur Shorewall en respectant la limite de 5 caractères.

![]() Les interfaces rouges peuvent être configurées avec une adresse IP statique ou à l'aide de DHCP. Toutes les autres interfaces ne peuvent être configurées qu'avec des adresses IP statiques.

Les interfaces rouges peuvent être configurées avec une adresse IP statique ou à l'aide de DHCP. Toutes les autres interfaces ne peuvent être configurées qu'avec des adresses IP statiques.

Connexion Internet

Lors de la configuration du poste de travail, nous avons configuré la carte RJ-45 pour que ce soit elle qui nous connecte à l'internet. Nous lui avons donné l'adresse IP statique (fixe) 192.168.1.81 et comme passerelle (Gateway) l'adresse 192.168.1.1.

![]() De plus, nous assumons que c'est le modem ADSL/VDSL qui sert de DHCP et qu'il fournit dynamiquement les adresses IP à tous les autres postes sur le réseau 192.168.1.0/24.

De plus, nous assumons que c'est le modem ADSL/VDSL qui sert de DHCP et qu'il fournit dynamiquement les adresses IP à tous les autres postes sur le réseau 192.168.1.0/24.

![]() Si ce n'est pas le modem ADSL/VDSL qui sert de DHCP et que c'est plutôt votre FAI qui assigne l'adresse IP directement au poste de travail, il vous faut changer, partout dans ce document, l'adresse IP 192.168.1.81 pour celle fournie par votre FAI.

Si ce n'est pas le modem ADSL/VDSL qui sert de DHCP et que c'est plutôt votre FAI qui assigne l'adresse IP directement au poste de travail, il vous faut changer, partout dans ce document, l'adresse IP 192.168.1.81 pour celle fournie par votre FAI.

Vérification des adresses IP du Serveur NethServer

Configuration → Network.

- Sous Network, on voit que le réseau de la carte enp0s3 (eth0) est vert indiquant que c'est un réseau de confiance et implique que quiconque sur le réseau 192.168.1.0/24 peut avoir accès au gestionnaire Web du serveur s'il connaît le mot de passe de root.

- Le réseau de la carte enp0s8 (eth1) est rouge indiquant que ce n'est pas un réseau de confiance.

- Voir le paragraphe Services réseau pour interdire aux internautes d'accéder à l'interface Web.

![]() On s'assure que la deuxième carte réseau possède bien l'adresse 192.168.1.75 et que son Role est Internet (red) pour indiquer que c'est elle qui connecte le serveur à l'Internet sinon, on édite la configuration de cette carte en cliquant Edit à la fin de la ligne sur la capture d'écran ci-dessus.

On s'assure que la deuxième carte réseau possède bien l'adresse 192.168.1.75 et que son Role est Internet (red) pour indiquer que c'est elle qui connecte le serveur à l'Internet sinon, on édite la configuration de cette carte en cliquant Edit à la fin de la ligne sur la capture d'écran ci-dessus.

Vérification de la communication

Nous avons installé PuTTY lors de l'étude du Cahier-02 Installation et configuration des logiciels prérequis.

- Lancer PuTTY → entrer les informations requises → Save → Open.

- Lors de la première connexion, on accepte la clé de chiffrement.

On se logue avec root et le mot de passe qu’on lui a attribué.

login as: root

root@10.10.10.75's password: mot-de-passe-de-root

Last login: Wed Feb 13 09:37:23 2019

************ Welcome to NethServer ************

This is a NethServer installation.

Before editing configuration files, be aware

of the automatic events and templates system.

http://docs.nethserver.org

***********************************************

[root@tchana ~]#

On affiche la configuration des cartes réseau.

[root@tchana ~]# ifconfig

enp0s3: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 10.10.10.75 netmask 255.255.255.0 broadcast 10.10.10.255

inet6 fe80::a00:27ff:fedf:9e60 prefixlen 64 scopeid 0x20<link>

ether 08:00:27:df:9e:60 txqueuelen 1000 (Ethernet)

RX packets 3823 bytes 356918 (348.5 KiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 4255 bytes 2853000 (2.7 MiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

enp0s8: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 192.168.1.75 netmask 255.255.255.0 broadcast 192.168.1.255

inet6 fe80::a00:27ff:fe50:453a prefixlen 64 scopeid 0x20<link>

ether 08:00:27:50:45:3a txqueuelen 1000 (Ethernet)

RX packets 25709 bytes 10781534 (10.2 MiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 25503 bytes 2502264 (2.3 MiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

lo: flags=73<UP,LOOPBACK,RUNNING> mtu 65536

inet 127.0.0.1 netmask 255.0.0.0

inet6 ::1 prefixlen 128 scopeid 0x10<host>

loop txqueuelen 1000 (Boucle locale)

RX packets 6792 bytes 876402 (855.8 KiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 6792 bytes 876402 (855.8 KiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

[root@tchana ~]#

Les adresses IP sont correctes.

On lance deux ping vers google.com pour vérifier que le DNS fonctionne correctement.

[root@tchana ~]# ping -c 2 google.com PING google.com (172.217.1.174) 56(84) bytes of data. 64 bytes from yyz10s04-in-f14.1e100.net (172.217.1.174): icmp_seq=1 ttl=58 time=11.2 ms 64 bytes from yyz10s04-in-f14.1e100.net (172.217.1.174): icmp_seq=2 ttl=58 time=11.3 ms --- google.com ping statistics --- 2 packets transmitted, 2 received, 0% packet loss, time 1001ms rtt min/avg/max/mdev = 11.247/11.293/11.340/0.116 ms [root@tchana ~]#

Test de vitesse

On vérifie que tout fonctionne correctement en lançant un test de vitesse.

Status → Diagnostics → onglet Speedtest → SPEEDTEST.

Gestionnaire des logiciels

Référence: http://docs.nethserver.org/en/v7/.

NethServer est hautement modulaire. À la fin de l'installation, un ensemble minimal de fonctionnalités, telles que la configuration réseau et la visionneuse de journaux, est installé. La page Gestionnaire des logiciels permet à l'administrateur de sélectionner et d'installer des modules supplémentaires ainsi que de répertorier et de mettre à jour les logiciels déjà installés.

Un module est généralement constitué de plusieurs paquets. Il étend les fonctionnalités du système. Par exemple, un module peut transformer NethServer en serveur de messagerie ou en mandataire Web.

Un progiciel est une unité atomique de logiciel. Il est publié par un référentiel 3) public de logiciels. Les paquets NethServer sont des fichiers au format RPM; ainsi, dans ce contexte, les termes paquet et RPM peuvent être utilisés comme synonymes.

Référentiels

Les principaux référentiels sont:

- nethserver-base: il contient les paquets et les dépendances des modules de base. Il est mis à jour lorsqu'une nouvelle version importante est publiée. Activé par défaut.

- nethserver-updates: il contient les paquets mis à jour. Si nécessaire, ces mises à jour peuvent être appliquées sans intervention manuelle. Activé par défaut.

- nethforge: modules fournis par la communauté pour NethServer. Activé par défaut.

- nethserver-testing: contient les paquets sous processus QA (Assurance Qualité). Désactivé par défaut.

- base: paquets de base de CentOS. Activé par défaut.

- updates: paquets mis à jour à partir de CentOS. Activé par défaut.

- extras: RPM supplémentaires. Activé par défaut.

- epel: Extra Packages pour Enterprise Linux. Activé par défaut.

Une installation standard doit avoir les référentiels suivants activés: base, updates, nethserver-base, nethserver-updates, nethforge, extras et epel.

On affiche tous les référentiels disponibles pour la version NethServer-7.6.1810/x86_64.

[root@tchana ~]# yum repolist Loaded plugins: changelog, fastestmirror, nethserver_events Determining fastest mirrors * base: centos.mirror.ca.planethoster.net * epel: fedora-epel.mirror.lstn.net * extras: centos.bhs.mirrors.ovh.net * nethforge: buck.goip.de * nethserver-base: buck.goip.de * nethserver-updates: buck.goip.de * updates: centos.ca-west.mirror.fullhost.io repo id repo name status !base/7/x86_64 CentOS-7 - Base 10,019 !epel/x86_64 Extra Packages for Enterprise Linux 7 - x86_64 12,917 !extras/7/x86_64 CentOS-7 - Extras 364 !nethforge/7/x86_64 NethForge 7 180 !nethserver-base/7/x86_64 NethServer-7 - Base 322 !nethserver-updates/7/x86_64 NethServer-7 - Updates 81 !updates/7/x86_64 CentOS-7 - Updates 1,067 repolist: 33,799 [root@tchana ~]#

Langue à la console du serveur

On affiche les langues offertes à la console du serveur.

[root@tchana ~]# localectl list-locales | grep fr_ fr_BE fr_BE.iso88591 fr_BE.iso885915@euro fr_BE.utf8 fr_BE@euro fr_CA fr_CA.iso88591 fr_CA.utf8 fr_CH fr_CH.iso88591 fr_CH.utf8 fr_FR fr_FR.iso88591 fr_FR.iso885915@euro fr_FR.utf8 fr_FR@euro fr_LU fr_LU.iso88591 fr_LU.iso885915@euro fr_LU.utf8 fr_LU@euro [root@tchana ~]#

On ajuste la langue désirée pour l'affichage à la console du serveur.

[root@tchana ~]# localectl set-locale LANG=fr_FR.utf8 [root@tchana ~]#

Les modifications entreront en vigueur après le prochain redémarrage.

![]() Cette commande fera en sorte que la langue par défaut à l'écran de login de l'interface Web sera Français (France).

Cette commande fera en sorte que la langue par défaut à l'écran de login de l'interface Web sera Français (France).

À la console du serveur, après le prochain redémarrage, on pourra vérifier la langue d'affichage du système, en lançant la commande ci-dessous.

[root@tchana ~]# ls -als toto ls: impossible d'accéder à toto: Aucun fichier ou dossier de ce type [root@tchana ~]#

Langue de l'interface Web

On change la langue de l'interface.

Mises à jour des logiciels

Un système NethServer 7 reçoit des mises à jour de différents projets logiciels:

- le projet NethServer lui-même,

- le projet CentOS et

- le référentiel EPEL

Chaque projet publie des mises à jour logicielles en fonction de ses règles spécifiques et de son cycle de développement, mais tous préfèrent la stabilité logicielle aux fonctionnalités dernier cri.

Reportez-vous au forum de la communauté - https://community.nethserver.org/ et aux notes de la version 7 - http://docs.nethserver.org/en/v7/release_notes.html#release-notes-section pour plus d'informations sur les mises à jour de NethServer.

À partir des miroirs CentOS, les mises à jour publiées par le projet CentOS sont immédiatement disponibles pour NethServer. Pour plus d'informations sur les mises à jour CentOS, voir:

![]() Même si les projets ci-dessus visent la stabilité des logiciels, il faut vérifier si les mises à jour s’intègrent harmonieusement entre-elles.

Même si les projets ci-dessus visent la stabilité des logiciels, il faut vérifier si les mises à jour s’intègrent harmonieusement entre-elles.

Chaque fois que le système doit être mis à jour, créez une sauvegarde des données et consultez le journal des mises à jour afin de connaître ce qui va advenir avec les différentes mises à jour. Si possible, testez les mises à jour sur un système hors production. Pour tout pressentiment, consultez le forum de la communauté NethServer - http://community.nethserver.org/.

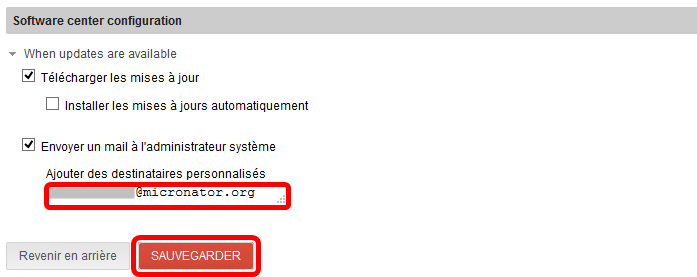

Configuration

Administration → Gestionnaire des logiciels → Configurer.

☑ Télécharger les mises à jour

☐ Installer les mises à jours automatiquement

Il n'est jamais recommandé d'installer automatiquement des mises à jour.

☑ Envoyer un mail à l'administrateur système

Ajouter des destinataires personnalisés

On entre un destinataire pour recevoir les messages de disponibilité de mises à jour.

→ SAUVEGARDER.

Courriel de notification

Lorsque des mises à jour sont disponibles, un courriel est envoyé à l'adresse entrée dans le cadre Ajouter des destinataires personnalisés lors de la configuration des mises à jour ci-dessus.

Exemple de courriel envoyé.

The following updates will be downloaded on tchana.micronator-dev.org:

================================================================================

Package Architecture

Version Dépôt Taille

================================================================================

Mise à jour :

nethserver-mail-common noarch 2.4.4-1.ns7 nethserver-updates 62 k

nethserver-mail-filter noarch 2.4.4-1.ns7 nethserver-updates 70 k

nethserver-mail-quarantine noarch 2.4.4-1.ns7 nethserver-updates 33 k

nethserver-mail-server noarch 2.4.4-1.ns7 nethserver-updates 117 k

nethserver-mail-smarthost noarch 2.4.4-1.ns7 nethserver-updates 45 k

Résumé de la transaction

================================================================================

Mettre à jour 5 Paquets

Updates downloaded successfully.

Updates downloaded successfully.

Mises à jour

Le “Gestionnaire des logiciels” nous avertit que des mises à jour sont disponibles → Mises à jour.

DNS

C'est ici qu'on transforme le Serveur NethServer en serveur DNS.

Le DNS (Domain Name System) est responsable de la résolution des noms de domaine (par exemple www.nethesis.it) en fournissant leur adresse IP correspondante (par exemple 10.11.12.13) et inversement. Le serveur délègue la résolution des noms aux serveurs DNS configurés, mais vous pouvez spécifier des adresses pour des noms spécifiques. Par exemple, vous pouvez configurer le serveur pour répondre aux demandes de facebook.com avec l'adresse IP 0.0.0.0, ce qui aura pour effet de rendre le site Facebook inaccessible.

Hôtes

Configuration → DNS → onglet Hôtes → CRÉER NOUVEAU pour attribuer un nom d'hôte à une adresse IP. Le serveur renverra l'adresse IP configurée pour les demandes de ce nom.

Nom d'hôte

Le nom de domaine, par exemple www.nethesis.it. Il est possible de créer des noms pour le domaine local, ce qui est utile pour donner un nom mnémonique aux périphériques configurés avec une adresse IP statique ou pour tout domaine ayant la priorité sur le serveur DNS du fournisseur (voir l'exemple de facebook.com ci-dessus).

♦ On indique micronator-dev.org.

wildcard dns record

Crée un enregistrement dans la zone DNS qui correspondra aux demandes de tous les noms de sous-domaines (par exemple, www.toto.com s'identifiera à toto.com).

☑ On coche ce paramètre.

Adresse IP

L'adresse IP de cet hôte.

♦ On indique l'adresse de la carte eth0 (réseau LOCAL).

Description

Un commentaire facultatif pour le nom de cet hôte (exemple: “Bloquer facebook” ou “serveur vidéo”).

♦ On donne une description à ce nouvel hôte.

SOUMETTRE.

Le nouveau nom d'hôte est présent.

Vérification

On se rend à l'URL: http://www.micronator-dev.org

Notre Serveur NethServer répond et affiche la page Web par défaut.

Lorsqu'on se rendra à l'URL: https://www.micronator-dev.org:980

Notre Serveur NethServer répondra et affichera l'écran de connexion.

Alias du serveur

Les alias sont des noms alternatifs pour ce serveur. Par exemple, si le nom du serveur est exemple.com, un alias peut être toto.exemple.com. Le serveur utilisera sa propre adresse IP pour le nom d'alias.

CRÉER NOUVEAU

Vous permet de créer un nouvel alias pour ce serveur.

Nom d'hôte

Le nom d'hôte que vous souhaitez ajouter ou modifier. Il ne peut contenir que des lettres, des chiffres et des traits d'union. Il doit commencer par une lettre ou un chiffre.

♦ On entre: toto.micronator-dev.org.

Description

Une description facultative utile pour identifier l'alias.

♦ On entre: Test d'alias.

SOUMETTRE.

Le nouvel alias est créé.

On se rend à: https://www.toto.micronator-dev.org.

La page Web par défaut de notre site s'affiche.

Contacts de l'organisation

Configuration → Contacts de l'organisation. Ici, on peut modifier le contact de l'organisation. → SOUMETTRE.

Certificat du serveur

Configuration → Certificat du serveur. On déroule le menu et on choisit → Éditer le certificat auto-signé.

On ajuste les différents paramètres et on clique ÉDITER LE CERTIFICAT AUTO-SIGNÉ.

On voit que le paramètre ST (State - état - province) est bien à Qc.

On rafraîchit la page du navigateur.

Le certificat a été modifié, il nous faut alors ajouter une exception pour le nouveau certificat. Il ne sera pas nécessaire de se connecter à nouveau car le témoin stocké dans le navigateur est toujours valide.

![]() Si on rencontre des problème de reconnexion, vidanger l'historique du navigateur et ré-essayer à nouveau.

Si on rencontre des problème de reconnexion, vidanger l'historique du navigateur et ré-essayer à nouveau.

Vérification

Onglet Détails → Émetteur.

On voit les paramètres du nouveau certificat.

Fermer toutes les fenêtres du certificat.

Fournisseur de comptes

Référence: http://docs.nethserver.org/en/v7/.

NethServer peut prendre en charge l'authentification et les autorisations auprès d'un fournisseur de comptes local ou distant.

Les types de fournisseurs de comptes pris en charge sont:

- OpenLDAP local fonctionnant sous NethServer lui-même.

- Serveur LDAP distant avec schéma RFC2307.

- Contrôleur de domaine Active Directory sous Samba 4 local.

- Active Directory distant (Microsoft et Samba).

L'utilisateur root peut configurer tout type de fournisseurs de comptes à partir de la page Fournisseur des comptes.

![]() Il faut considérer la règle suivante concernant les fournisseurs de comptes: une fois que NethServer a été lié à un fournisseur de comptes, le nom FQDN du domaine ne peut plus être modifié.

Il faut considérer la règle suivante concernant les fournisseurs de comptes: une fois que NethServer a été lié à un fournisseur de comptes, le nom FQDN du domaine ne peut plus être modifié.

Fournisseurs distants

Une fois que NethServer a été lié à un fournisseur distant de comptes, la page Utilisateur et groupes affiche les comptes du domaine en mode de lecture seulement.

Fournisseurs locaux

Après avoir installé un fournisseur local (OpenLDAP ou Samba 4), l'administrateur peut créer, modifier et supprimer les utilisateurs et les groupes.

![]() Attention: Veuillez choisir judicieusement votre fournisseur de comptes, car le choix est irréversible. De plus, le système interdira toute modification du FQDN du domaine après la configuration du fournisseur de comptes.

Attention: Veuillez choisir judicieusement votre fournisseur de comptes, car le choix est irréversible. De plus, le système interdira toute modification du FQDN du domaine après la configuration du fournisseur de comptes.

![]() Pour modifier le FQDN, il faut désinstaller le fournisseur de comptes, modifier le FQDN, puis réinstaller le fournisseur de comptes. Les usagers et les groupes devraient revenir sans problème. Pour la désinstallation du fournisseur de comptes, voir la section Désinstallation du fournisseur local de comptes.

Pour modifier le FQDN, il faut désinstaller le fournisseur de comptes, modifier le FQDN, puis réinstaller le fournisseur de comptes. Les usagers et les groupes devraient revenir sans problème. Pour la désinstallation du fournisseur de comptes, voir la section Désinstallation du fournisseur local de comptes.

Choisir le bon fournisseur de comptes

En plus de choisir de lier un fournisseur distant ou d'installer un fournisseur local, l'administrateur doit décider quel type de serveur d'arrière-plan convient à ses besoins.

Le module Serveur de fichiers de NethServer, qui active les Dossiers partagés4), peut authentifier les clients SMB/CIFS uniquement si NethServer est lié à un domaine Active Directory.

![]() Les fournisseurs LDAP n'autorisent l'accès aux dossiers partagés qu'en mode invité. Par contre, le fournisseur OpenLDAP local est plus facile à installer et configurer.

Les fournisseurs LDAP n'autorisent l'accès aux dossiers partagés qu'en mode invité. Par contre, le fournisseur OpenLDAP local est plus facile à installer et configurer.

Si la prise en charge du protocole de partage de fichiers SMB n’est pas requise, le meilleur choix est un fournisseur LDAP.

Installation du fournisseur local OpenLDAP

![]() Le système a besoin d’une connexion Internet fonctionnelle afin de télécharger des paquets supplémentaires.

Le système a besoin d’une connexion Internet fonctionnelle afin de télécharger des paquets supplémentaires.

À la fin de l'installation, le paquet est automatiquement configuré et l'administrateur peut gérer les utilisateurs et les groupes à partir de la page Gestion → Utilisateurs et groupes.

![]() Nous allons définir OpenLDAP comme fournisseur de comptes LDAP locaux.

Nous allons définir OpenLDAP comme fournisseur de comptes LDAP locaux.

- Le paquet OpenLDAP s'installe.

- OpenLDAP a été installé.

- On rafraîchit la page pour afficher les nouveaux menus.

Désinstallation du fournisseur local de comptes

Les fournisseurs locaux de comptes LDAP et AD peuvent être désinstallés à partir de la page Configuration → Fournisseur des comptes.

![]() Lorsque la base de données du fournisseur local de comptes est désinstallée, tous les comptes: d'utilisateurs, de groupes et d'ordinateurs sont supprimés.

Lorsque la base de données du fournisseur local de comptes est désinstallée, tous les comptes: d'utilisateurs, de groupes et d'ordinateurs sont supprimés.

![]() Une liste d'utilisateurs et de groupes au format TSV (Tab Separated Values) est transférée dans les fichiers /var/lib/nethserver/backup/users.tsv et /var/lib/nethserver/backup/groups.tsv.

Une liste d'utilisateurs et de groupes au format TSV (Tab Separated Values) est transférée dans les fichiers /var/lib/nethserver/backup/users.tsv et /var/lib/nethserver/backup/groups.tsv.

Voir aussi http://docs.nethserver.org/en/v7/accounts.html#import-users-section.

![]() Les fichiers existants, appartenant aux utilisateurs et aux groupes, doivent être supprimés manuellement.

Les fichiers existants, appartenant aux utilisateurs et aux groupes, doivent être supprimés manuellement.

Voici la liste des répertoires système contenant les données des utilisateurs et des groupes:

- /var/lib/nethserver/home

- /var/lib/nethserver/vmail

- /var/lib/nethserver/ibay

Règles de mot de passe

![]() Après l'installation d'un fournisseur de comptes, on rafraîchit la page pour faire apparaître le menu Règles de mot de passe.

Après l'installation d'un fournisseur de comptes, on rafraîchit la page pour faire apparaître le menu Règles de mot de passe.

Sécurité → Règles de mot de passe. (La règle par défaut est à Fort).

Aucun

Il n'y a pas de contrôle spécifique sur le mot de passe saisi, mais la longueur minimale est de 7 caractères.

Fort

La stratégie Fort impose que le mot de passe respecte les règles suivantes:

- Longueur minimale de 7 caractères.

- Contenir au moins 1 chiffre.

- Contenir au moins 1 caractère majuscule.

- Contenir au moins un caractère minuscule.

- Contenir au moins 1 caractère spécial.

- Au moins 5 caractères différents.

- Ne doit pas être présent dans les dictionnaires de mots courants.

- Doit être différent du nom d'utilisateur.

- Impossible de répéter des motifs formés de 3 caractères ou plus (par exemple, le mot de passe As1.$AS1.$ N'est pas valide).

![]() AVERTISSEMENT: la modification de la règle par défaut est fortement déconseillée. L'utilisation de mots de passe faibles conduit souvent à des serveurs compromis par des attaquants externes.

AVERTISSEMENT: la modification de la règle par défaut est fortement déconseillée. L'utilisation de mots de passe faibles conduit souvent à des serveurs compromis par des attaquants externes.

- ☑ Politique de difficulté de mot de passe pour les utilisateurs

Si coché, définit le format à Fort pour le mot de passe des utilisateurs (non coché implique “aucune règle”).

- ☐ Expiration du mot de passe des utilisateurs

Active l'expiration du mot de passe pour les utilisateurs (si cette case n'est pas cochée, les mots de passe n'expirent jamais).

- La durée maximum du mot de passe (180 days)

Nombre maximal de jours pendant lesquels vous pouvez conserver le même mot de passe (par défaut: 180 jours). Choix: [30-365 jours].

- La durée minimum du mot de passe (0 days)

Nombre minimal de jours pendant lesquels vous êtes obligé de conserver le même mot de passe (par défaut: 0 jour). Choix: [0-365 jours].

Utilisateurs et groupes

Gestion → Utilisateurs et groupes.

![]() Un fournisseur de comptes est requis pour accéder à de nombreux services fournis par le serveur (courrier électronique, dossiers partagés, etc.)

Un fournisseur de comptes est requis pour accéder à de nombreux services fournis par le serveur (courrier électronique, dossiers partagés, etc.)

Vous pouvez vous connecter à un fournisseur distant de comptes LDAP ou Active Directory ou en installer un local.

- La création et la modification des utilisateurs est disponible uniquement si vous installez un fournisseur de comptes local.

- Si les utilisateurs sont lus à partir d’un fournisseur distant, les listes d’utilisateurs et de groupes ne peuvent être que consultées.

- Chaque utilisateur est caractérisé par un justificatif d'identité (nom d'utilisateur et mot de passe).

- Un compte utilisateur nouvellement créé reste verrouillé jusqu'à ce que soit défini son mot de passe.

- Un utilisateur bloqué ne peut pas utiliser les services nécessitant une authentification.

Créer / Modifier

Vous permet de créer ou de modifier des données utilisateur. Le nom d'utilisateur ne peut pas être modifié après sa création.

Utilisateur

Informations de base sur l'utilisateur. Les champs ci-dessous sont obligatoires.

Nom d'utilisateur

Le nom d'utilisateur sera utilisé pour accéder aux services. Il ne peut contenir que des lettres minuscules, des chiffres, des tirets, des points, des traits de soulignement ( _ ) et doit commencer par une lettre minuscule. Par exemple, “louise”, “gtoto” et “tatie_jojo” sont des noms d'utilisateurs valides, et “4Amis”, “Tonton Franco” et “aldo/erreur” ne le sont pas.

Nom

C'est le vrai nom de l'utilisateur. Par exemple, “Général Toto”.

Groupes

À l'aide de la barre de recherche, vous pouvez sélectionner les groupes.

Nouvel utilisateur

Nous allons créer un nouvel utilisateur michelandre.

![]() Vous ne pouvez pas utiliser de caractères accentués dans Nom d'utilisateur.

Vous ne pouvez pas utiliser de caractères accentués dans Nom d'utilisateur.

L'utilisateur michelandre a été créé. Le compte a été activé, car on lui a donné un mot de passe.

Compte admin

Si un fournisseur de comptes LDAP ou AD local est installé, un utilisateur admin, membre du groupe domain admins, est créé automatiquement. Ce compte permet d'accéder à toutes les pages de configuration du gestionnaire du Serveur NethServer. Il est initialement désactivé et n'a aucun accès à la console.

![]() Astuce: Pour activer le compte administrateur, il suffit de définir son mot de passe.

Astuce: Pour activer le compte administrateur, il suffit de définir son mot de passe.

Des privilèges spéciaux sont accordés au compte admin sur certains services spécifiques tels que joindre un poste de travail à un domaine Active Directory.

Si NethServer est lié à un fournisseur distant de comptes, l'utilisateur admin et le groupe domain admins peuvent y être créés manuellement s'ils n'existent pas déjà.

Si un utilisateur ou un groupe ayant un compte similaire est déjà présent dans la base de données du fournisseur distant de comptes, mais que son nom d'utilisateur est différent d'admin, NethServer peut être configuré pour se servir de ce compte similaire avec les deux commandes suivantes:

config setprop admins user customadmin group customadmins

![]() La commande ci-dessous peut prendre un certain temps.

La commande ci-dessous peut prendre un certain temps.

/etc/e-smith/events/actions/system-adjust custom

Activation du compte admin

Gestion → onglet Utilisateurs → vis-à-vis admin → Éditer. La clé indique que le compte n'est pas activé.

- Il n'est pas recommandé d'autoriser Remote shell (SSH) pour l'utilisateur admin.

- Changer le mot de passe.

![]() Le compte est activé, la clé est disparue.

Le compte est activé, la clé est disparue.

Ajout de l'utilisateur michelandre au groupe domain admins

Gestion → Utilisateurs et groupes → onglet Groupes → à la fin de la ligne du groupe domain admins → Éditer.

Vérification

SSH

À la page Sécurité → SSH, on peut modifier le port utilisé par le démon sshd, autoriser ou non la connexion de root et l'authentification par mot de passe.

Services réseau

Comme on le voit ci-dessous, les services httpd, httpd-admin et sshd sont accessibles depuis le réseau rouge (Internet).

- Le service httpd est accessible depuis l'Internet afin que les internautes puissent accéder à nos futurs sites Web.

- Par contre, le service httpd-admin ne devrait être accessible que depuis les réseaux de confiance.

- Le service sshd peut être accessible occasionnellement depuis l'Internet, mais ce n'est pas recommandé de manière permanente.

Sécurité → Service réseau. On modifie le service httpd-admin (Interface Web NethServer) en cliquant Éditer à la fin de sa ligne.

httpd-admin (Interface Web NethServer) → Éditer → on décoche Internet (rouge) et on clique SOUMETTRE.

sshd (SSH) → Éditer → on décoche Internet (rouge) et on clique SOUMETTRE.

On vérifie.

TLS Policy

Référence: http://docs.nethserver.org/en/v7/tlspolicy.html.

Stratégie TLS

La page de stratégie TLS contrôle la manière dont chaque service configure le protocole TLS (Transport Layer Security) en sélectionnant un identificateur de stratégie.

Sauf indication contraire, les paramètres TLS des stratégies sont toujours cumulatifs: les stratégies les plus récentes étendent les anciennes.

Chaque module décide de la manière d'appliquer un identifiant de stratégie spécifique offrant un compromis entre sécurité et compatibilité client. Les nouvelles stratégies privilégient la sécurité tandis que les plus anciennes offrent une meilleure compatibilité avec les anciens clients.

Policy 2018-10-01

Sécurité → TLS policy.

Nous ne modifions rien et laissons la sélection suggérée, c.-à-d. Policy 2018-10-01.

Cette stratégie restreint les paramètres TLS de la configuration par défaut d'Ejabberd. Elle s'applique uniquement à la version 18 et plus d'Ejabberd.

Ejabberd (XMPP)

- SSLv3 et TLSv1.0 désactivés.

- Priorité du serveur Cipher.

- Certificat ECC.

- Suites Cipher:

Voir https://bettercrypto.org/#cipher_suites.

Voir https://en.wikipedia.org/wiki/NSA_Suite_B_Cryptography.

ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:EDH+CAMELLIA:EDH+aRSA:EECDH+aRSA+AESGCM:EECDH+aRSA+SHA384:EECDH+aRSA+SHA256:EECDH:+CAMELLIA256:+AES256:+CAMELLIA128:+AES128:+SSLv3:!aNULL:!eNULL:!LOW:!3DES:!MD5:!EXP:!PSK:!DSS:!RC4:!SEED:CAMELLIA256-SHA:AES256-SHA:CAMELLIA128-SHA:AES128-SHA

Courrier (Email)

Configuration → Courrier (Email).

Nous avons déjà décidé de ne pas utiliser Smarthost au paragraphe Smarthost.

DHCP

Serveur DHCP

Le protocole DHCP (Dynamic Host Configuration Protocol) permet d’attribuer des adresses IP aux clients du réseau LOCAL.

Configuration → DHCP → l'onglet Serveur DHCP permet de configurer le serveur DHCP.

On peut activer le service DHCP pour le réseau LOCAL du Serveur NethServer.

![]() Il ne peut y avoir qu'un seul serveur DHCP actif par segment de réseau IP.

Il ne peut y avoir qu'un seul serveur DHCP actif par segment de réseau IP.

On peut activer le serveur DHCP de NethServer pour le segment réseau 10.10.10.0/24.

☑ enp0s3 - green

Non coché:

le serveur DHCP sera désactivé et les clients du réseau LOCAL ne recevront pas d'adresse IP de manière automatique par ce serveur. Décocher cette option s'il existe déjà un serveur DHCP sur votre réseau LOCAL.

Coché:

le serveur émettra des adresses IP aux ordinateurs du réseau LOCAL (recommandé).

Début de la plage d'adresses IP

Première adresse IP de la plage attribuée aux clients du réseau LOCAL.

Fin de la plage d'adresses IP

La dernière adresse IP de la plage; les adresses entre début et fin seront attribuées aux clients.

Options avancées

IP Passerelle

Facultative - l'adresse IP de la passerelle à envoyer aux clients DHCP. Si laissée vide, le serveur lui-même sera la passerelle pour tous les clients.

Temps de location

Facultative - durée du bail IP. Si laissée vide, la valeur par défaut de 86 400 secondes (24 heures) sera utilisée.

Domaine

Facultative - nom de domaine à envoyer aux clients DHCP. Si définie, ce domaine sera ajouté à la résolution de noms des clients.

Serveurs DNS

Facultative - liste de serveurs DNS, séparés par des virgules, à envoyer aux clients DHCP. Si laissée vide, le serveur lui-même sera le serveur DNS pour tous les clients.

Serveurs WINS

Facultative - liste de serveurs WINS, séparés par des virgules, à envoyer aux clients DHCP. Si laissée vide, le serveur lui-même sera le serveur WINS pour tous les clients.

Serveurs NTP

Facultative - liste de serveurs NTP, séparés par des virgules, à envoyer aux clients DHCP. Si laissée vide, le serveur lui-même sera le serveur NTP pour tous les clients.

Serveurs TFTP

Facultative - liste de serveurs TFTP, séparés par des virgules, à envoyer aux clients DHCP. Si laissée vide, le serveur lui-même sera le serveur TFTP pour tous les clients.

Réservation d'adresse IP

Créer une réservation d'IP

Ajoute une nouvelle allocation statique (réservation) au serveur DHCP. Le périphérique avec l'adresse MAC spécifiée recevra toujours l'adresse IP spécifiée.

Nom d'hôte

Le nom d'hôte que vous souhaitez attribuer au client du réseau LOCAL avec l'adresse IP spécifiée.

Adresse Mac

L'adresse MAC de la carte réseau du client (par exemple 11: 22: 33: 44: 55: 66: 77: 88).

Adresse IP

L'adresse IP que vous souhaitez attribuer au client.

Description

Une description facultative pour identifier le client.

Date et heure

Configuration → Date et heure.

Nous avons déjà configuré la date et l'heure au paragraphe Date and time.

Routes statiques

Configuration → Routes Statiques.

Cette page permet de créer des routes statiques spéciales qui utiliseront la passerelle spécifiée. Ces itinéraires sont généralement utilisés pour connecter un réseau privé.

![]() Pensez à ajouter ce réseau aux Réseaux de confiance si vous souhaitez autoriser des hôtes distants à accéder à des services locaux.

Pensez à ajouter ce réseau aux Réseaux de confiance si vous souhaitez autoriser des hôtes distants à accéder à des services locaux.

Réseau

Configuration → Réseau.

Nous avons déjà vérifié/configuré les réseaux au paragraphe Connexion Internet.

Logiciels utilitaires

PuTTY

Nous avons déjà vérifié le fonctionnement de PuTTY au paragraphe Vérification de la communication à la section Connexion Internet.

WinSCP

Nous avons installé WinSCP lors de l'étude du Cahier-02 - Installation et configuration des logiciels prérequis.

Panneaux → ☑ Afficher les fichiers cachés → ☑ Sélectionner le nom complet lors d'un renommage → OK pour sauvegarder les changements.

On peut copier d’un panneau vers l’autre en sélectionnant un ou plusieurs fichiers/répertoires puis cliquer/glisser.

Midnight Commander (mc)

Certains logiciels, qui ne sont pas installés par défaut sur le Serveur NethServer, peuvent s'avérer très utiles pour la gestion des fichiers de ce dernier.

Référence: https://fr.wikipedia.org/wiki/Midnight_Commander.

GNU Midnight Commander (mc) est un gestionnaire de fichiers multiplate-forme inspiré de Norton Commander et écrit par Miguel de Icaza. C'est une application en mode texte. L'interface principale se compose de deux “panneaux” qui affichent les fichiers présents par rapport à leur emplacement sur le disque. Midnight Commander inclut un éditeur de texte interne avec le repérage de la syntaxe, un outil permettant de visualiser le contenu d'un RPM et un autre permettant de se connecter à un serveur FTP.

[root@tchana ~]# yum install -y mc ... Transaction Summary ============================================================================================ Install 1 Package (+1 Dependent package) Total download size: 1.8 M Installed size: 5.7 M Downloading packages: (1/2): gpm-libs-1.20.7-5.el7.x86_64.rpm | 32 kB 00:00:00 (2/2): mc-4.8.7-11.el7.x86_64.rpm | 1.7 MB 00:00:01 -------------------------------------------------------------------------------------------- Total 1.1 MB/s | 1.8 MB 00:00:01 Running transaction check Running transaction test Transaction test succeeded Running transaction Installing : gpm-libs-1.20.7-5.el7.x86_64 1/2 ... Verifying : gpm-libs-1.20.7-5.el7.x86_64 2/2 Installed: mc.x86_64 1:4.8.7-11.el7 Dependency Installed: gpm-libs.x86_64 0:1.20.7-5.el7 Complete! [root@tchana ~]#

Pour lancer Midnight Commander.

[root@tchana ~]# mc

[F-1] pour l'aide.

[F-10] pour sortir de Midnight Commander.

locate

Référence: https://fr.wikipedia.org/wiki/Locate.

L'utilitaire locate est une commande Unix permettant de localiser (to locate en anglais) un fichier.

À la différence des autres méthodes de recherche, locate ne cherche pas les fichiers demandés dans l'arborescence des répertoires, mais dans une base de données mise régulièrement à jour (au moyen de la commande updatedb, que l'on automatise, si ce n'est pas déjà le cas, au moyen de cron). Cette base de données contient les références vers les fichiers contenus dans les répertoires du système.

L'avantage de cette méthode repose sur la grande rapidité d'une telle recherche. En revanche, tout ajout, suppression ou déplacement d'un fichier survenus entre deux mises à jour ne sera pas répercuté dans la base de données à moins d'une mise à jour manuelle.

[root@tchana ~]# yum install -y mlocate ... Transaction Summary ============================================================================================ Install 1 Package Total download size: 113 k Installed size: 379 k Downloading packages: mlocate-0.26-8.el7.x86_64.rpm | 113 kB 00:00:01 Running transaction check Running transaction test Transaction test succeeded Running transaction Installing : mlocate-0.26-8.el7.x86_64 1/1 Verifying : mlocate-0.26-8.el7.x86_64 1/1 Installed: mlocate.x86_64 0:0.26-8.el7 Complete! [root@tchana ~]#

On met à jour la BD de locate (peut prendre un certain temps).

[root@tchana ~]# updatedb [root@tchana ~]#

Exemple de recherche.

[root@tchana ~]# locate .well-kno /var/www/html/.well-known /var/www/html/.well-known/acme-challenge [root@tchana ~]#

Shell In A Box

Référence: https://wiki.nethserver.org/doku.php?id=shellinabox.

Shell In A Box implémente un serveur Web capable d'exporter des outils arbitraires de ligne de commande vers un émulateur Web de terminal. Cet émulateur est accessible à tout navigateur Web compatible JavaScript et CSS et ne nécessite aucune extension supplémentaire du navigateur.

Référentiel stephdl

Si ce n'est déjà fait, vous devez installer le référentiel stephdl.

Référence: https://wiki.nethserver.org/doku.php?id=stephdl_repository.

[root@tchana ~]# yum install -y http://mirror.de-labrusse.fr/NethServer/7/x86_64/nethserver-stephdl-1.0.7-1.ns7.sdl.noarch.rpm ... Transaction Summary ============================================================================================ Install 1 Package Total size: 40 k Installed size: 40 k ... Installed: nethserver-stephdl.noarch 0:1.0.7-1.ns7.sdl Complete! [root@tchana ~]#

Vérification.

[root@tchana ~]# rpm -qa | grep stephdl nethserver-stephdl-1.0.7-1.ns7.sdl.noarch [root@tchana ~]#

Installation du module